Microsoft 365 hat sich als flexible Plattform für die Abdeckung von Office-Aufgaben in vielen Unternehmen etabliert. Der Wechsel von lokalen Strukturen auf Cloud-Anwendungen war oftmals eine organisatorische Herausforderung, jedoch haben sich die neuen Strukturen in der Praxis schnell bewährt. Die Verlagerung von Diensten in die Cloud wie bei Microsoft 365 bringt jedoch mehr Aufgaben mit sich, als nur die organisatorische Umstellung. Die wichtigsten zehn Punkte haben wir für Sie in diesem Blog zusammengestellt.

Vor allem müssen Punkte im Bereich Compliance und Datenschutz berücksichtigt werden. Ansonsten laufen Sie Gefahr, Angriffspunkte für Cyberattacken zu schaffen oder Datenschutzgesetze zu verletzen. Die folgenden Punkte sind bei der Einführung und Nutzung von Microsoft 365 besonders wichtig:

Punkt 1: Sicherheitsstandards beim Umgang mit E-Mails

E-Mails sind nach wie vor eines der zentralen Sicherheitsrisiken. Angreifer schicken manipulierte Inhalte oder starten Phishing-Versuche. Über die zentralen Richtlinien in Microsoft 365 können Sie Anhänge mit bestimmten Endungen vollständig blockieren. So erreichen diese potenziell gefährlichen Nachrichten gar nicht erst die Mitarbeitenden.

Ebenfalls sinnvoll ist es, SPF-Records zu führen, die kontrollieren, ob ein Absender tatsächlich vom angegebenen Mail-Server kommt, oder ob es sich um einen gefälschten Mail-Record handelt. Auch die DKIM-Signatur sowie der DMARC-Check helfen, vertrauensvolle Mails von potenziell schadhaften Nachrichten zu unterscheiden und sollten deshalb aktiviert sein.

Weiterhin können Sie Outlook so konfigurieren, dass die Mitarbeitenden einen Hinweis erhalten, wenn die eingehende Mail von einem externen Sender stammt. Das sensibilisiert Ihre Mitarbeitenden, bei solchen Nachrichten besonders vorsichtig zu sein, was Anhänge, Handlungsaufforderungen mit einem Weblink oder die Herausgabe von Informationen betrifft.

Punkt 2: Automatische Weiterleitung von Mails unterbinden

Mit Microsoft 365 lassen sich Nachrichtenflussregeln als Richtlinien implementieren. Ein wichtiger Punkt ist die Deaktivierung der automatischen Weiterleitung von Nachrichten an externe oder private E-Mail-Adressen. Dadurch verhindern Sie, dass externe Personen unbeabsichtigt Zugang zu internen Informationen erhalten.

Punkt 3: Zugriffsrechte über Gruppenrichtlinien einschränken

Jeder Mitarbeitende in Ihrem Unternehmen benötigt für die tägliche Arbeit bestimmte Zugriffsrechte im Netzwerk sowie in Microsoft 365. Hier ist es sinnvoll, mit Gruppen oder Rollen zu arbeiten. So behalten Sie den Überblick und individuelle Zugriffsrechte verletzten nicht die Grundsätze, die bei den Berechtigungen gelten. Wichtig ist, den Mitarbeitenden und Gruppen nur so viele Zugriffsrechte einzuräumen, wie unbedingt notwendig. Dies sichert Sie im Falle eines IT-Sicherheitsvorfalls ab und schränkt den Zugriff von kompromittierten Konten deutlich ein. Dies gilt insbesondere für Gäste oder temporäre Mitarbeitende. Diese sollten möglichst keinen Zugriff auf interne Bereiche haben. Die weitaus einfachste Möglichkeit, Gäste sicher einzubinden, ist diese in Microsoft Teams als Gäste in Projekte einzuladen.

Punkt 4: Abfluss von Daten kontrollieren

Der ungehinderte oder unbemerkte Abfluss von Daten aus der Cloud kann ein Problem darstellen, wenn keine Systeme vorhanden sind, die dies verhindern oder protokollieren. Mithilfe von Regeln für die Data Loss Prevention lässt sich solchen Szenarien vorbeugen. Zusätzlich stellt der Microsoft Defender für Cloud Anwendungen Werkzeuge bereit, die entsprechend konfiguriert automatisch den Datenabfluss blockieren oder Entscheidungsträger darüber informieren.

Solche Massnahmen verhindern unter anderem den Versand von kritischen Unternehmensdaten per E-Mail, die Datenübertragung in andere Cloud-Systeme oder das Teilen von IP-Adressen sowie Host-Namen mit externen Parteien.

Punkt 5: Logs von Microsoft 365 nutzen

Microsoft 365 erstellt eine Menge von hilfreichen Log-Daten. Um die Informationen bestmöglich zu nutzen, ist eine Strategie für die Aufbewahrung und das Audit erforderlich. Auf diese Weise verbessern Sie das Monitoring Ihrer IT-Umgebung. Gleichzeitig können Sie die Logs im Falle eines IT-Sicherheitsvorfalls nutzen, um die Angriffswege nachzuvollziehen. Dies ermöglicht es, die richtigen Schlüsse für die Verbesserung der Sicherheit zu ziehen.

Punkt 6: Moderne Authentifizierung forcieren

Microsoft 365 ermöglicht es, die Methoden für die Authentifizierung zu bestimmen und zu limitieren. So sollten nur moderne Methoden zugelassen werden. Das verhindert den Einsatz veralteter Technologien, die leichter zu knacken sind.

Punkt 7: Login-Methoden mit MFA

Bei Plattformen, die über das Internet erreichbar sind, müssen besondere Sicherheitsvorkehrungen für die Logins gelten. Microsoft 365 ermöglicht die Nutzung der Multi-Faktor-Authentifizierung (MFA) sowie die Limitierung der Zugangsberechtigungen, dem Conditional Access. Für Konten von Administratoren ist die MFA faktisch Pflicht, jedoch ist es ratsam, die Konten aller Mitarbeitenden auf diese Weise zu sichern. Der zweite Faktor kann beispielsweise eine Prüfung der biometrischen Daten oder eine SMS sein. Mit dem Conditional Access lässt sich unter anderem festlegen, dass nur IP-Adressen aus der Schweiz oder dem Unternehmensnetzwerk Zugriff auf das System haben.

Punkt 8: Administratorenkonten und Gruppen

Die Anzahl der Administratoren muss auf das absolut notwendige Minimum reduziert sein. Zudem ist eine regelmässige Kontrolle der Administratorenkonten wichtig. Gruppen, in denen Konten mit gleichen Rechten gesammelt sind, sorgen für Übersicht. Konten mit weitreichenden Zugriffsrechten dürfen ausserdem nur für die Systemadministration eingesetzt werden. Für alle anderen täglichen Aufgaben sind normale, personenbezogene Konten ausreichend.

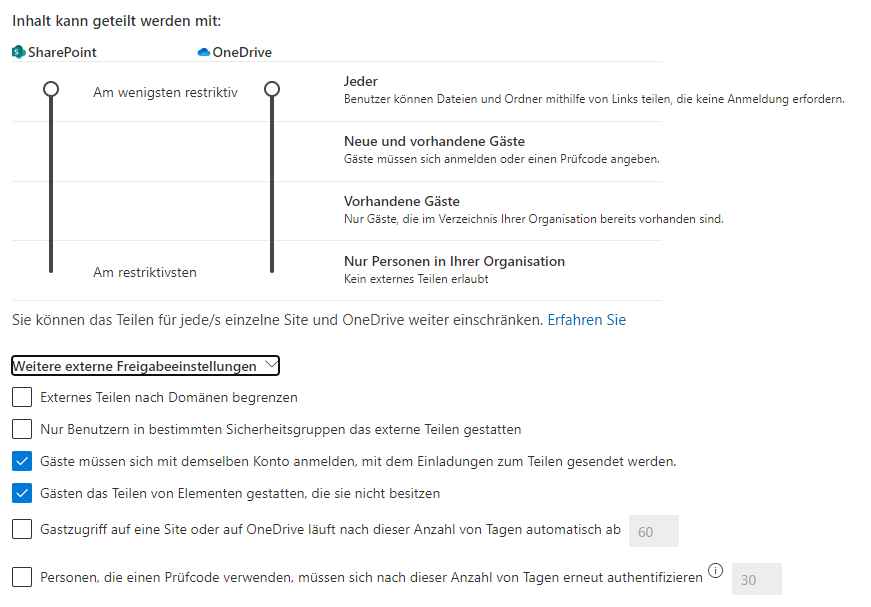

Punkt 9: Freigabe von Daten einschränken

Viele Unternehmen behalten die Default-Einstellungen von Microsoft 365 bei, was das Teilen von Daten betrifft. Diese Konfiguration ist jedoch in vielen Fällen zu offen und sollte deshalb angepasst werden. So lässt sich die externe Freigabe grundsätzlich deaktivieren. Daten können dann ausserhalb des Unternehmens oder mit Gästen nur dann geteilt werden, wenn dies explizit ausgewählt wird. Diese Standardeinstellung ist in den meisten Fällen sinnvoll.

Grafik Inhalte Teilen: In der Standardeinstellung kann jeder Mitarbeitende jeden Inhalt extern teilen

Punkt 10: Sensibilisierung und Trainings

Eine zentrale Massnahme für den sicheren Umgang mit neuen Plattformen wie Microsoft 365 ist die Schulung Ihrer Mitarbeitenden. Dadurch verhindern Sie einerseits Nutzerfehler, die Gefahren für die Sicherheit darstellen können. Andererseits aktivieren Sie durch die Schulung auch das gesamte Potenzial Ihrer neuen Softwarelösung. Mitarbeitende, die sicher im Umgang mit einer bestimmten Plattform sind, können die gesamte Bandbreite der Funktionen einsetzen. Berührungsängste gehen verloren und die Mitarbeitenden sind selbstsicher im Umgang mit Microsoft 365.

Bei der Schulung und Sensibilisierung im Umgang mit Microsoft 365 unterstützen Sie kompetente IT-Dienstleister wie UPGREAT. Hier erhalten Sie eine Begleitung durch alle Phasen der Migration einer Plattform. Zum Prozess der Microsoft 365 Transformation gehört bei UPGREAT explizit die Schulung Ihrer Mitarbeitenden dazu. Zusätzlich finden umsichtige IT-Dienstleister im Rahmen eines Security-Checks weitere potenzielle Probleme in Cloud-Plattformen, beispielsweise bei der Authentifizierung oder der Rechteverwaltung. Auf diese Weise wird ein hoher Standard bei der Sicherheit etabliert und Ihr Unternehmen ist geschützt. Haben Sie Fragen zur Sicherheit in Microsoft 365 oder einer Transformation auf diese Plattform? Nehmen Sie noch heute Kontakt auf und lassen Sie sich fachkundig und persönlich beraten.