Edge Computing – ein Konzept mit enormem Potenzial

In letzter Zeit sind Sie vielleicht häufiger über den Begriff «Edge Computing» gestolpert. Dieses...

Gefahren und Cyber-Risiken eingrenzen und priorisieren.

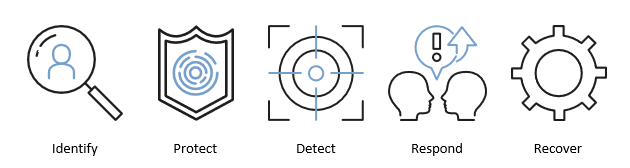

NIST-Funktionen

Diese Security Baseline verfolgt das Ziel, unsere Kunden gegen nicht-gezielte, sogenannte «Giesskannen-Angriffe» bestmöglich zu schützen.

Durch die Anwendung der Baseline wird ein erhöhtes Schutzniveau erzielt, sowie verbesserte Mittel für die Erkennung und Identifikation von Security Incidents geschaffen. In künftigen Releases werden wir laufend neue Handlungsempfehlungen, anhand neuer Bedrohungsszenarien, adressieren und umsetzen.

Benutzerkonten und Kennwörter erschliessen weitreichende Zugriffe auf Unternehmensdaten und Systeme – für jeden, der Kenntnis davon hat, gleich ob legitimer Benutzer oder Cyberkrimineller. Aus diesem Grund sollen die Benutzeridentitäten adäquat geschützt werden.

Einer der grössten Angriffsvektoren bei Cyberangriffen stellt nach wie vor E-Mail dar. Ob es nun das Vortäuschen einer Identität ist (Spoofing) oder der Versuch den Empfänger zu einer Handlung zu verleiten (Phishing, Malware) – beides kann mit verhältnismässig einfachen Massnahmen auf ein Restrisiko minimiert werden.

Externe Zugriffe auf die Unternehmensinfrastruktur haben dank Homeoffice noch mehr an Bedeutung und Wichtigkeit gewonnen. Ob nun Web-Portale,

VPN- oder Citrix-Zugänge, sie alle

sind gleichermassen interessant für Mitarbeitende – und auch für Angreifer.

Zumeist gibt es keinen zwingenden Grund, warum Server einen ungehinderten Zugang von innerhalb des Unternehmensnetzes auf das gesamte Internet haben sollten. Im Gegenteil, es besteht ein erhöhtes Risiko, dass unvorsichtige oder böswillige Akteure einen solchen Server kompromittieren können. Aber auch Client Computer sollen durch optimierte Intrusion Prevention & Web Protection Regeln noch besser geschützt werden.

Ein erfolgreicher Angreifer ist ein lautloser Angreifer, denn er bleibt länger unentdeckt. Bei jeder Aktion, etwa dem Versuch sich Adminrechte zu verschaffen, werden Ereignisse geloggt. Diese Logs sind match-entscheidend, um bei einem Angriff rasch einen Überblick zu gewinnen, und die Spuren nachzuvollziehen.

Antivirus war einmal, und die darauffolgenden Endpoint Detection & Response Lösungen werden bereits wieder von noch leistungsstärkeren, AI- und Machine-Learning-unterstützten Nachfolgern abgelöst. UPGREAT optimiert Ihren Client Schutz, und zeigt Ausbauvarianten auf.

Angreifer stürzen sich mit Vorliebe auf alte OS- und Software Versionen, weil sie dort Schwachstellen als Eintrittstor nutzen können, die nie gepatcht wurden. Zusätzlich zu den monatlichen Updates und quartals-weisen Wartungsfenstern erweitert UPGREAT den Service im Bereich Schwachstellen-Management, um bei Bekanntwerden von neuen Bedrohungen rasch reagieren zu können.

Neugier treibt uns an, Kreativität inspiriert uns: Sprechen Sie mit uns, spüren Sie Enthusiasmus, Menschlichkeit und Know-How. Seit 1995 begleiten wir von der UPGREAT AG Firmen und öffentliche Verwaltungen auf ihrem digitalen Weg – erfahren und kompetent. Wir übernehmen Verantwortung, und wir fördern die Talente unserer 150 Mitarbeitenden.

Die Beziehungen zu Kunden, Partnern und Lieferanten pflegen wir aktiv und langfristig. Freuen Sie sich auf den ehrlichen Austausch auf Augenhöhe und konkrete, individuelle Unterstützung in allen IT Bereichen. Ob Outsourcing, Modern Work oder Cloudlösungen – wir sind für Sie da.

In letzter Zeit sind Sie vielleicht häufiger über den Begriff «Edge Computing» gestolpert. Dieses...

UPGREAT AG

Allmendstrasse 19

8320 Fehraltorf

info@upgreat.ch

+41 44 956 51 20

Montag bis Freitag:

08.00 bis 12.00 und

13.00 bis 17.00 Uhr

![]()